Anteriormente también supimos que el gobierno chino había ordenado crear puertas traseras que permiten el acceso remoto directamente en circuitos integrados de fabricación localizada en China, lo que le permite tener acceso a cualquier sistema, independientemente del sistema operativo (fuente)

También nos enteramos que Reino Unido está listo para empezar a hacer lo mismo que EEUU y escuchar llamadas, así como grabar y procesar mensajes que aparecen en Internet (fuente).

Todas estas vulneraciones a la intimidad/privacidad tienen una excusa: la lucha contra el terrorismo.

De hecho, desde hace varios años, todas las PBX, todos los operadores y todos los sistemas por los que pasa una conversación, tiene un requisito legal: tiene que ser capaz de realizar escuchas en tiempo real a petición de la policía y generalmente bajo una orden del juez. Cualquier administrador de centralitas conoce formas de escuchar conversaciones, grabarlas, … Todos los operadores de telefonía, o de VoIP tienen que guardar sus logs varios meses por si la policía así lo requiere, por lo que: ¿Cuán seguras son nuestras conversaciones?

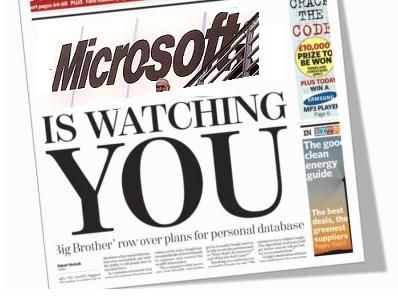

La pregunta entonces es fundamental: Sabiendo que los gobiernos tienen las leyes y la capacidad de escuchar conversaciones telefónicas, leer tus emails, tu lista de llamadas telefónicas, acceso a tus Timeline de tus redes sociales, …

Generalmente siempre pensamos que, de todos los datos que generamos todos… nadie va a poner la mirada en alguien tan particular como nosotros, lo que se conoce como seguridad del tipo «arbol en el bosque».

No sabemos quién tiene acceso a nuestras conversaciones, a nuestros listados de llamadas, a nuestros mensajes de email, pero podemos esperar tranquilos en que no sea familia o amigo de nuestra competencia.